Il y a presque deux ans, lorsque Microsoft a annoncé qu’il allait offrir Defender for Business + Intune à tous les clients M365 Business Premium, j’ai senti que je n’avais pas le choix – je devais me plonger dans cette affaire. J’utilisais ESET Protect pour mes clients (et je l’utilise toujours pour mes clients non-Microsoft !), mais à l’époque, la plupart de mes clients étaient déjà sur Business Premium.

J’ai été impressionné par les résultats obtenus par Microsoft en matière de cybersécurité et, au cours des mois suivants, j’ai fait migrer tous mes clients vers Defender EDR.

L’une des « révélations », si l’on peut dire, concerne les règles de réduction de la surface d’attaque. Si vous – en tant que consultant ou client – utilisez le système EDR de Microsoft et n’exploitez pas les règles ASR, pourquoi pas ? Il est temps d’envisager sérieusement de les utiliser.

Que sont les règles de réduction de la surface d’attaque ?

Les règles de réduction de la surface d’attaque (ASR) sont un ensemble de règles que vous pouvez configurer dans Intune pour rendre vos terminaux beaucoup plus sûrs et résistants à une cyberattaque. Elles sont conçues pour bloquer les techniques courantes utilisées par les attaquants pour s’attaquer à vos appareils, comme l’exécution de scripts malveillants, l’exploitation de failles ou le vol de mots de passe. En appliquant ces règles, vous pouvez arrêter ou limiter les dégâts de nombreux types de logiciels malveillants, de rançongiciels et d’attaques de phishing.

Comment utiliser les règles ASR dans Intune ?

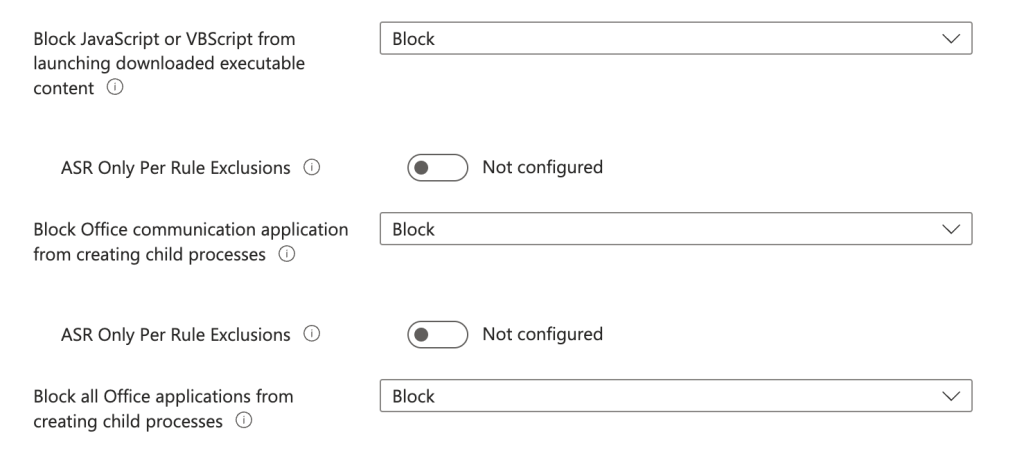

Pour utiliser les règles ASR dans Intune, vous devez créer un profil de configuration de périphérique et l’affecter à vos périphériques ou groupes. Vous pouvez choisir parmi 15 règles géniales qui couvrent différents scénarios, tels que le blocage des fichiers exécutables dans les courriels, l’empêchement des applications Office d’engendrer des descendants malveillants ou la désactivation des appels API Win32 à partir des macros Office.

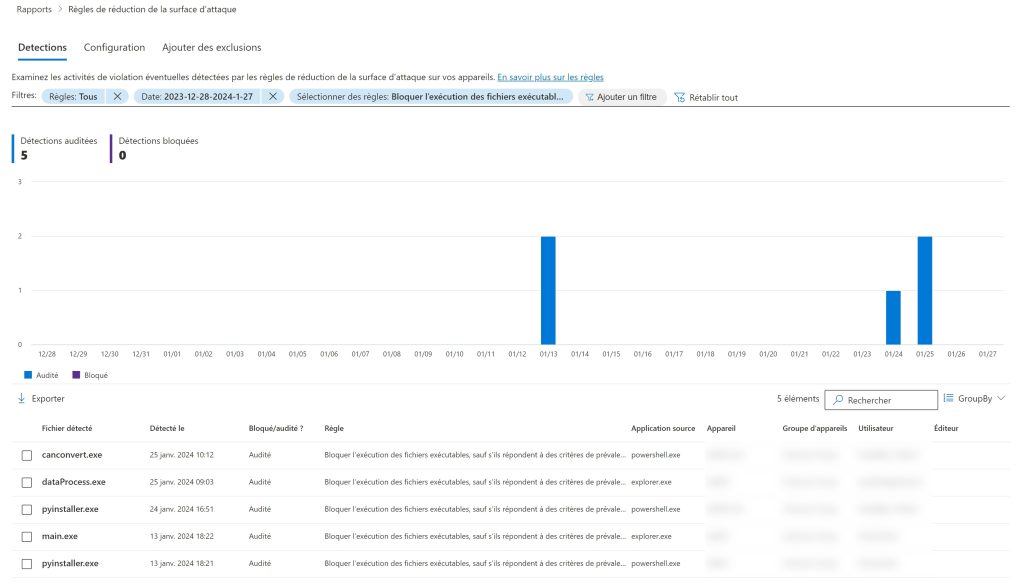

Avant d’appliquer les règles ASR à vos appareils, vous pouvez les tester et voir comment elles affectent vos utilisateurs et vos applications. Certaines règles peuvent bloquer des actions légitimes ou provoquer des faux positifs, en fonction de votre environnement et de vos cas d’utilisation. Par exemple, la règle « Bloquer l’exécution des fichiers exécutables sauf s’ils répondent à un critère de prévalence, d’âge ou de liste de confiance » peut gêner les développeurs qui compilent des applications ou les utilisateurs qui se servent d’applications et d’utilitaires mis à jour très fréquemment.

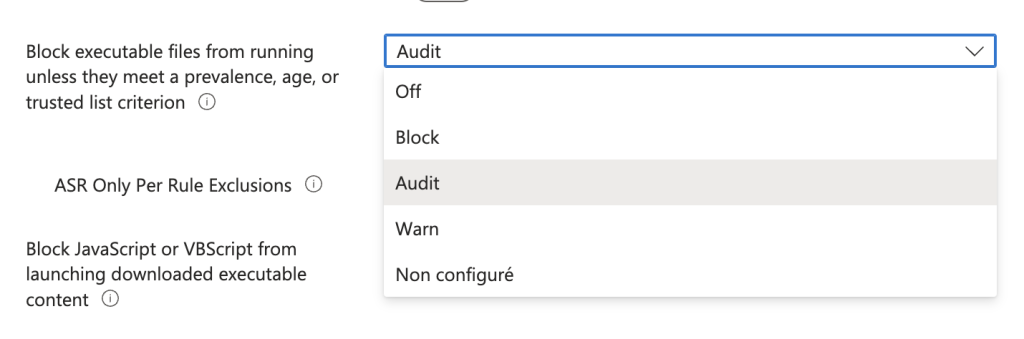

Pour éviter tout problème potentiel, il est judicieux de définir certaines règles sur « Audit » au lieu de « Block », car cela permet aux règles de fonctionner en arrière-plan et de générer des événements sans affecter l’expérience de l’utilisateur.

Vous pouvez utiliser la section Rapport de la console Defender pour visualiser les occurrences des règles ASR et analyser leur impact et leur fréquence.

Vous pouvez ainsi affiner les règles et exclure des applications ou des chemins d’accès légitimes avant de les faire passer en mode « blocage ».

Vous pouvez également adapter les règles à vos besoins, par exemple en excluant certaines applications ou certains chemins d’accès.

- Pour créer un profil de configuration d’appareil, accédez au portail Intune et sélectionnez Configuration des appareils > Profils > Créer un profil.

- Saisissez un nom et une description pour le profil et sélectionnez Windows 10 et versions ultérieures comme plateforme et Protection des points finaux comme type de profil.

- Sous Protection des points finaux, sélectionnez Réduction de la surface d’attaque et configurez les règles que vous souhaitez appliquer. Vous pouvez utiliser l’interrupteur à bascule pour activer ou désactiver chaque règle, et l’icône des paramètres pour ajuster les options de la règle.

- Cliquez sur OK puis sur Enregistrer pour créer le profil.

- Pour attribuer le profil, accédez au portail Intune et sélectionnez Configuration des appareils > Profils > Sélectionner le profil > Attributions.

- Sélectionnez les appareils ou les groupes auxquels vous souhaitez appliquer le profil et cliquez sur Enregistrer.

Pourquoi utiliser les règles de réduction de la surface d’attaque dans Intune ?

L’utilisation de règles ASR dans Intune peut offrir plusieurs avantages pour améliorer vos efforts en matière de cybersécurité :

- Renforcer la sécurité des points d’accès en bloquant ou en limitant les vecteurs d’attaque courants.

- Réduire le risque de violations de données, d’infections par ransomware et de pertes financières.

- Améliorer le respect des normes et réglementations en matière de sécurité.

- La gestion et le déploiement des politiques sur l’ensemble des appareils deviennent un jeu d’enfant.

- Contrôler et rendre compte de l’efficacité et de la performance des règles.

Si vous souhaitez protéger vos terminaux contre les menaces, vous devriez envisager d’utiliser les règles ASR dans Intune. Il s’agit d’un outil puissant et flexible qui peut fonctionner avec vos solutions de sécurité existantes et fournir une couche de défense supplémentaire.

1 réflexion sur “Protégez vos terminaux des cyber-méchants avec les règles ASR d’Intune”

Excellente éducation !

Keep on going. 🙂