Evalúa

las vulnerabilidades de

ciberseguridad de tu empresa

Para saber adónde vas, primero tienes que saber dónde estás.

Permítenos ayudarte a descubrir y corregir los puntos débiles antes de que sean explotados.

¿Por qué evaluar?

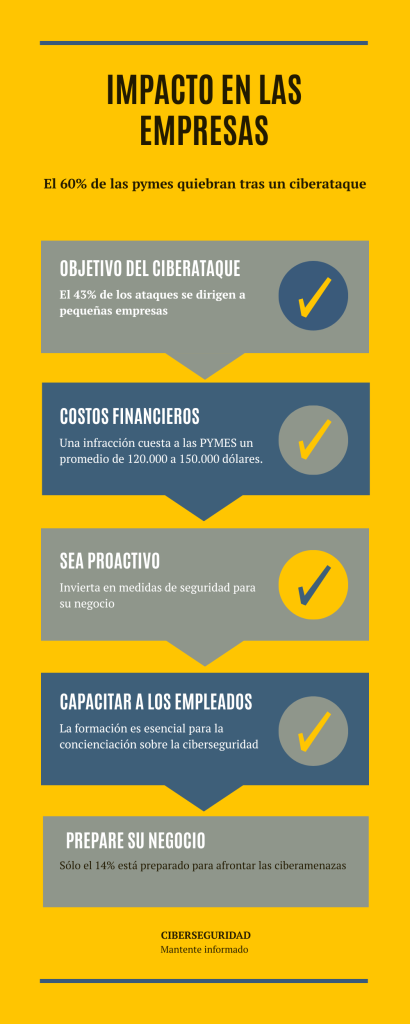

Muchas pequeñas y medianas empresas piensan que son demasiado pequeñas para atraer a los ciberdelincuentes. Por desgracia, eso es exactamente lo que las hace atractivas: menos protección, objetivos fáciles y datos valiosos.

Los ciberdelincuentes no sólo persiguen a las grandes empresas. De hecho, las PYMES suelen considerarse objetivos fáciles, con defensas más débiles y datos igualmente valiosos, como registros de clientes, información financiera y propiedad intelectual.

Una sola brecha puede costarte no sólo dinero, sino la confianza de tus clientes y tu reputación.

Es más, los ciberataques pueden interrumpir las operaciones durante días o incluso semanas, dejando a los empleados inactivos, a los clientes frustrados y los ingresos paralizados. Muchas PYMES nunca se recuperan totalmente de los daños, enfrentándose a multas reglamentarias, pérdida de contratos y daños duraderos a su reputación.

Una evaluación de vulnerabilidades te ayuda a comprender dónde están tus puntos débiles antes de que los atacantes los encuentren, dándote la información que necesitas para reforzar tus defensas y proteger lo que tanto te ha costado construir.

Mira a continuación cómo funcionan nuestras evaluaciones

Qué hacemos

En Trilogiam, nuestro servicio Evaluar sigue un enfoque estructurado en tres fases:

🔍 Evaluar

Trabajamos estrechamente contigo para reunir información sobre tu empresa, tus datos y tus defensas actuales.

Identificamos:

Dónde se almacenan tus datos y quién tiene acceso a ellos

Qué tipos de datos tienes (archivos, bases de datos, nube)

Qué sistemas y políticas existen para protegerlo

Requisitos de cumplimiento (por ejemplo, Ley 25, normativa sobre privacidad)

🧪 Inspeccionar

Analizamos y probamos tus sistemas, políticas y configuraciones para descubrir lagunas.

Esto incluye:

Comprobación de que las actualizaciones y parches de seguridad están al día

Revisión de cortafuegos, antivirus y soluciones de copia de seguridad

Comprobación de la configuración de Active Directory y Microsoft 365

Análisis de vulnerabilidades en sistemas externos

Identificar activos obsoletos, de riesgo o no supervisados

📋 Informar

Entregamos un informe claro y priorizado con recomendaciones procesables.

Recibirás:

Resumen de los resultados, clasificados por nivel de riesgo

Una hoja de ruta para la reparación

Reunión con las principales partes interesadas para explicar los resultados y los pasos siguientes